Родители не в состоянии контролировать каждый шаг ребёнка, и в то время, когда их чадо сидит за компьютером, а сами родители заняты своими делами, хотелось бы, чтобы запутанные тропы всемирной паутины не привели ребёнка к шокирующим открытиям в области сексопатологии. Вряд ли найдётся человек, готовый спокойно мириться с тем фактом, что простой клик по, казалось бы, безобидной ссылке на интернет странице может покрыть весь монитор перед глазами ребёнка изображениями чужих гениталий.

Сразу скажу, что ста-процентной защиты на все случаи жизни не существует, но каждый родитель должен принять какие-то меры предосторожности, снижающие риск попадания ребёнка на порнографические и другие опасные сайты. Сегодня я хочу рассказать о быстром и достаточно эффективном способе решения проблемы. Решение это называется OpenDNS.

Сервис OpenDNS был открыт в середине 2006-го года частным предпринимателем Дэйвидом Юлевич (David Ulevitch). Целью проекта является предоставление услуг фильтрации DNS запросов с целью отсеивания нежелательных интернет-ресурсов, таких как сайты порнографического характера, сайты, представляющие угрозу для компьютера пользователя, так называемые фишинговые сайты, подстраивающиеся под хорошо известные ресурсы с целью кражи личных данных пользователя, а так же многие другие категории сайтов вплоть до простых "пожирателей времени". Услуги, предоставляемые сервисом OpenDNS, бесплатны, хотя есть и платная подписка стоимостью $20/год. Преимущества платной подписки довольно сомнительны, о чём мы ещё поговорим позднее.

Для самых нетерпеливых

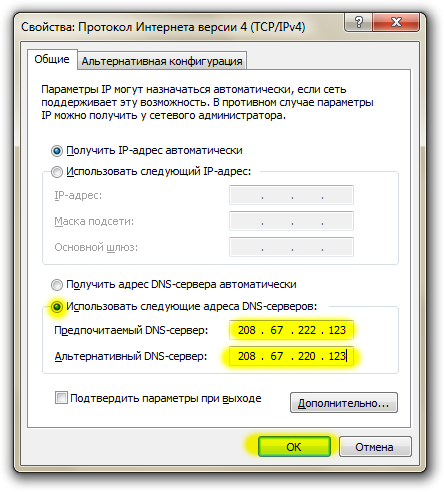

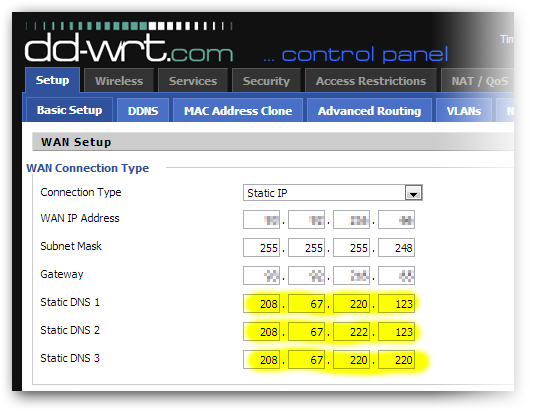

Чтобы воспользоваться услугой фильтрации FamilyShield для домашней сети, предварительно настроенной самим сервисом OpenDNS и подходящей для большинства домашних пользователей, достаточно в настройках сетевого соденинения компьютера указать в качестве основного и дополнительного DNS серверов следующие адреса: 208.67.222.123 и 208.67.220.123. Как это сделать?

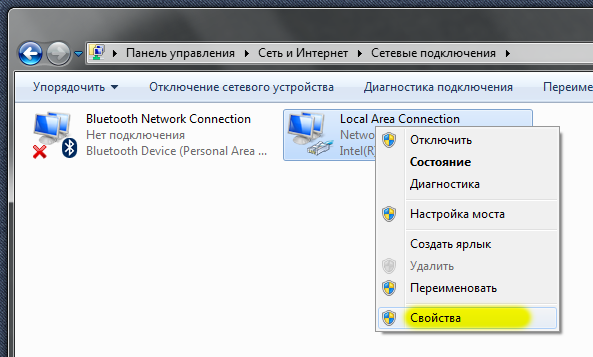

В панели управления Windows переходим в окно настроек сетевых подключений, щелкаем правой кнопкой мыши по активному в данный момент сетевому подключению и в выпадающем меню выбираем команду "Свойства":

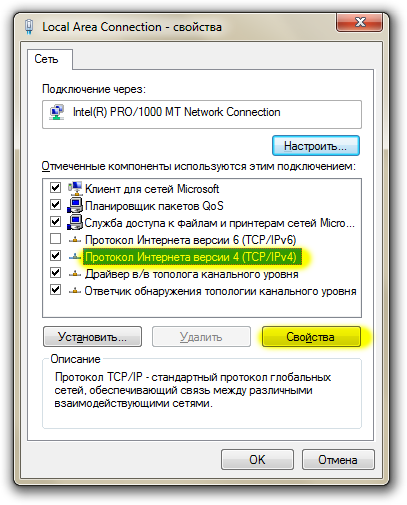

В открывшемся окне свойств ищем в списке компонентов "Протокол интернета версии 4 (TCP/IPv4)". Выделяем его с помощью мыши и нажимаем кнопку "Свойства".

В открывшемся окне свойств протокола выбираем пункт "Использовать следующие адреса DNS-серверов" и прописываем адреса: 208.67.222.123 и 208.67.220.123.

Закрываем все окна нажатием кнопок OK.

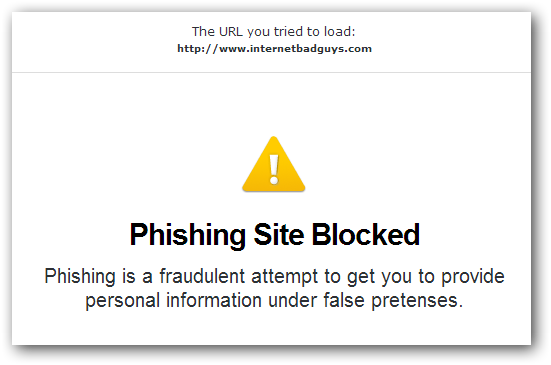

Вся настройка заняла не более пары минут! Чтобы проверить, работает защита или нет, попробуйте в адресной строке браузера набрать адрес http://www.internetbadguys.com и перейдите по этому адресу (или просто щёлкните по ссылке в этом тексте). Вы должны увидеть следующее сообщение, указывающее, что доступ к сайту заблокирован:

Если в доме есть несколько компьютеров, планшетов и смартфонов, то, скорее всего, все они выходят в интернет через маршрутизатор. Если это не так, то срочно звоните 03 — в Кащенко вас вылечат. Настроив маршрутизатор на использование DNS-серверов от OpenDNS вы одним махом обезопасите всю вашу домашнюю сеть от негативного интернет трафика. К сожалению, привести примеры настроек всех маршрутизаторов, имеющихся на рынке, не представляется возможным, поэтому в качестве примера покажу настройки популярной прошивки DD-WRT:

Теперь ваша домашняя сеть под защитой.

Далее поговорим о преимуществах и недостатках данного способа защиты.